木马文件及恶意注入数据清理

若您的网站及服务器安全检查中有符合附件一中的项目,请按以下措施清理木马文件及恶意注入数据。清理完后,按附件三对服务器及网站进行安全加固。

一、网站后台 >> 系统设置 >> 模板标签管理 >> 内嵌代码管理 删除多余的、异常的内嵌代码。如下图:

二、IAA文件夹和子文件夹,清理除了ADCount.aspx和ADShow.aspx之外的额外的ASPX、ASHX、ASP等可执行文件。

三、用对应最新版程序包下的默认Global.asax文件替换根目录下的Global.asax文件。

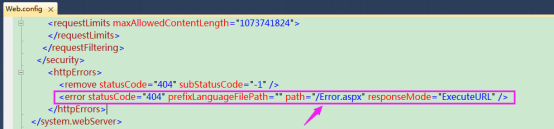

四、若网站根目录下的Web.config文件有被篡改的迹象,对比最新版程序包的默认Web.config文件,定位篡改位置,看是否被恶意增加了处理定义,如有,将根椐其定义的路径寻找对应的文件并删除该文件,如下图被恶意添加了一个伪装成错误页的木马文件,需要删掉该文件。

五、用最新版程序包下默认的Web.config文件替换各对应目录下的Web.config文件。

六、清理后台管理员账户,删除所有不是您主动添加的管理员账户,删除所有不必要的、不再使用的管理员账户。特别是锁定的管理员账户,若不再使用,请务必删除!如果因特殊原因不能删除的,请务必修改其密码,改成非常复杂的密码(20位长度大小写英文、数字、符号混合),防止黑客利用SQL注入漏洞将“锁定状态且密码简单”的管理员解锁并提权为超级管理员后进入后台。

七、检查后台管理员账户权限。若有普通管理员被篡改成超级管理员,请重新正确配置该账户的角色权限,同时检查普通管理员的权限配置是否合理,取消不必要的权限。长期未登录的管理员或者会员账号,不用的就及时锁定。

八、若您的网站接入了站群系统,请修改站群接口的通讯密钥,通讯密钥为32位复杂字符组合,修改完成后,使用安全通讯渠道将新密钥发送给站群管理员更新站群系统上对应的密钥配置信息,如下图所示:

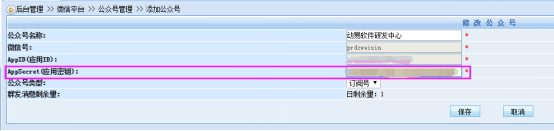

九、若您的网站接入了微信公众号,请到微信公众号管理后台中重置您的应用密钥,并将新的应用密钥重新配置到网站后台的微信公众号配置中,如下图所示:

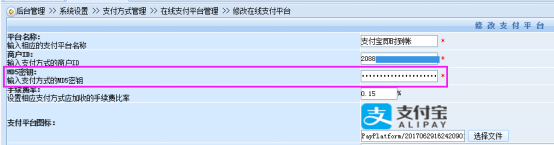

十、若您的网站接入了如支付宝、财付通等在线支持接口,则需要到对应支付平台的管理页面上,注销现有的密钥或安全校验码,申请新的密钥或安全校验码并重新配置到网站后台的支付接口配置里。如下图所示:

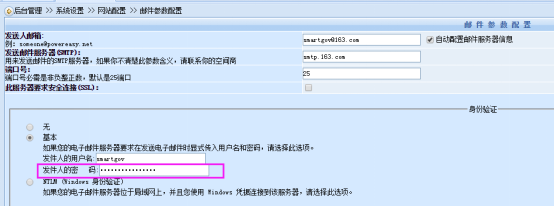

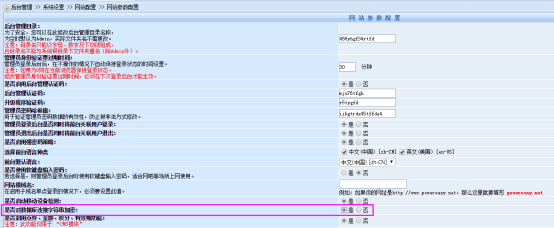

十一、修改网站管理员邮箱密码,并在 后台管理 >> 系统设置 >> 网站配置 >> 邮件参数配置 中重新配置新的管理员邮箱密码。如下图所示:

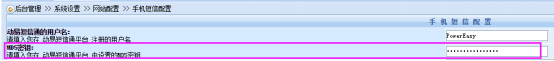

十二、若您的网站接入了动易短信通或其它第三方手机短信平台,请到相应短信平台的管理页面中重置您的短信平台账户密钥,并在 后台管理 >> 系统设置 >> 网站配置 >> 手机短信配置 中重新配置新的密钥,如下图所示:

十三、修改您的数据库账户密码,并在数据库连接配置文件(网站目录下的Config/ConnectionString.config)中重新配置新的数据库连接字符串。配置完成后,在后台管理 >> 系统设置 >> 网站配置 >> 网站参数配置 启用对数据库连接字符串加密。

上述网站安全配置务必检查到位。如果网站不存在上述的安全薄弱问题,黑客虽然无法进入网站后台,但黑客仍可以得到WebShell。因为黑客仍然可以在本次漏洞修复前利用SQL注入漏洞在数据库中植入恶意代码,而系统后台的内嵌代码管理功能可以生成任意文件,并可以关联节点或专题,所以管理员在后台正常操作节点、专题时系统就按照黑客指定的格式和内容生成了WebShell文件。黑客得到WebShell后,接下来就可以作任何事了。如果服务器安全没有做好,还可以进一步得到服务器控制权限,或者查看服务器上的任意文件。所以后续必须全面检查网站和服务器端是否留有后门文件,进行彻底查杀,清理完成后建议重置C盘操作系统,重新搭建网站环境。

安全配置加固相关:https://tech.powereasy.net/cpzsk/wzfwqwlaq/content_20645